クリック詐欺 - 検出と防止の方法

この記事の内容:

- クリック詐欺とは?

- クリック詐欺はどのように行われるのか?

- ヘッドレスChromeサーバー

- ボットネット

- 安価な人的労働

- クリック詐欺の検出

- IPアドレスによるクリック詐欺の検出

- Tor出口ノードとクリック詐欺

- Captchaによるクリック詐欺の防止

- ReCaptchaによるクリック詐欺の防止

- Cloudflareによるクリック詐欺の防止

- Google広告におけるクリック詐欺

- クリック詐欺保護と軽減についての最終結論

クリック詐欺とは?

クリック詐欺とは、実際の顧客ではないクリックで広告をクリックし、広告主が支払う金額を人為的に水増しするプロセスです。

インターネット上には多くのクリック詐欺が存在し、Google広告やFacebookなどの大規模プラットフォームでも発生しています。

歴史的に、広告プラットフォームは対応が遅く、残念ながらクリック詐欺から意図せず利益を得ています。

クリック詐欺の手口

ヘッドレスChromeサーバー

ヘッドレスブラウザとは、自動化された方法で操作されるように設計されたウェブブラウザで、ロボットがリンクや広告をクリックします。

通常、これらはデータセンター内のサーバー上で実行される'ヘッドレスChrome'ブラウザです。

データセンターは既知のIPアドレスを持っているため、これらは比較的検出しやすい傾向があります。

ボットネット

これは、バックグラウンドでヘッドレスブラウザを実行するマルウェアに感染した一般の人々のコンピューターです。

このような状況では、通常、ユーザーは自分のコンピューターが乗っ取られていることに気づいていません。

IPアドレスが本来は正当なユーザーのコンピューターのものであるため、これらはより検出が困難です。

安価な人的労働

オンラインでの組織犯罪に等しいものとして、安価な人的労働が広告の閲覧とクリックに使用されています。

驚くべきことに、クリック詐欺は組織犯罪にとって大きなビジネスとなっており、一部の報告では麻薬取引に次ぐ規模であることが示唆されています。

クリック詐欺の検出

クリック詐欺の明らかな指標はコンバージョン率の低さですが、ウェブサイト上で複数のトラフィックストリームが混在している場合、これを見分けることは困難です。

IPアドレスによるクリック詐欺の検出

IPアドレスとは、インターネット上の特定のコンピューターを参照する12桁の番号です。

IPアドレスは、コンピューターのインターネットサービスプロバイダー(ISP)によってコンピューターに提供されます。

最も一般的なクリック詐欺は、サーバー上で実行されるヘッドレスChromeロボットによって行われます。

これらは通常、Amazon Web Services、Azure、Google Cloudなどのクラウドインターネットサービスプロバイダーを使用することが多いため、比較的検出しやすいです。

「クリッカー」のIPアドレスは、IPアドレスがどのインターネットサービスプロバイダーに属するかを示すIPアドレスの公開ディレクトリで検索できます。

クラウドプロバイダーからのトラフィックは、ほぼ常に非人間トラフィックです。

Tor出口ノードとクリック詐欺

Torは、匿名インターネットとしても知られ、誰がウェブページを要求しているのかを判断することを困難(不可能ではないにしても)にするグローバル匿名化サービスです。

人々は正当なプライバシー上の理由でTorを使用する場合もありますが、通常、これらは顧客ではありません。

幸いなことに、TorプロジェクトはTor出口ノードのリストを公開しています。

これらのノードはTorに属するIPアドレスであり、訪問者はこれらのIPアドレスのいずれかを持っているように見えます。

Torから発信されたクリックはコンバージョンする可能性が低く、詐欺的である可能性があると想定するのが妥当です。

タイムスタンプによるクリック詐欺の検出

別の方法は、クリックがどれだけ速く行われているかを確認することです。

人間の最初と2回目のクリックの間には通常かなりの遅延がありますが、ほとんどのクリック詐欺ロボットはそれほど洗練されていません。

このシナリオでは、訪問者がページを読むのに人間がかかる数秒を待つのではなく、ページが読み込まれた直後にページ上の要素をクリックするのを見ることがあります。

Captchaによるクリック詐欺の防止

Captcha(Completely Automated Public Turing test to tell Computers and Humans Apart)は、ボットを防ぐために誰もがオンラインで見たことのあるチャレンジです。

しかし、GoogleのReCaptcha v3は完全に不可視です。ブラウザ、IPアドレス、ユーザーの行動をプロファイリングすることで機能します。

これは非常に効果的で、不可視であるため、シームレスなユーザーエクスペリエンスを提供します。

Google ReCaptcha v3は、インターネット上でのGoogleの広大なリーチのおかげでうまく機能します。

ウェブサイト全体で個々のIPアドレスの行動を確認でき、その結果、そのIPによる活動の性質についてはるかに良いプロファイルを構築できます。

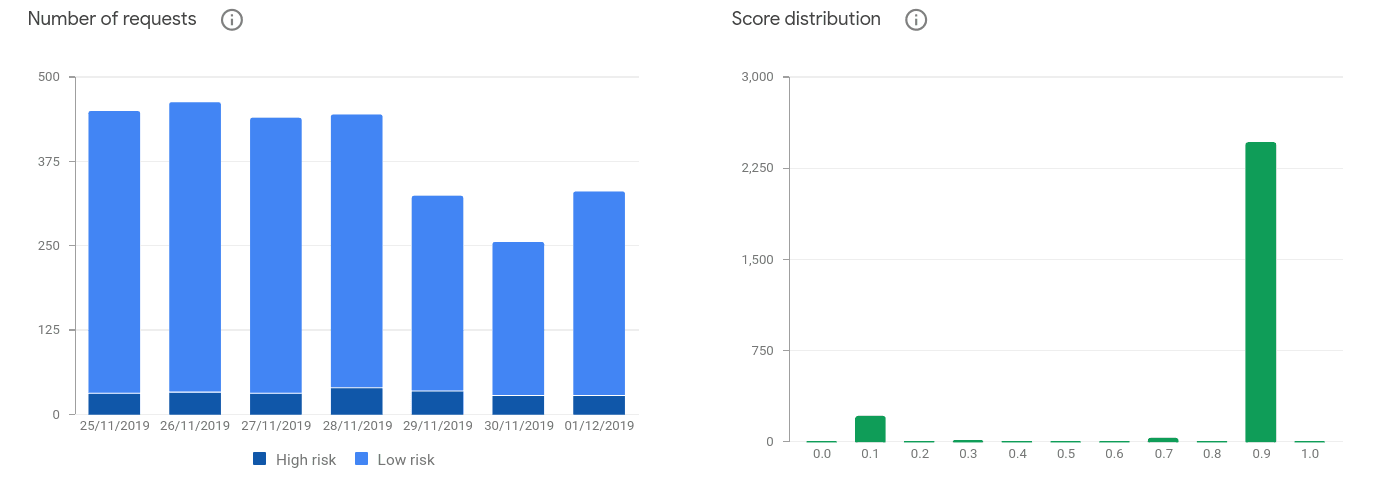

Google ReCaptcha v3は0から1の間のスコアを返し、1は人間である可能性が非常に高く、0はほぼ確実に自動化されています。ほとんどのスコアは0.1または0.9のいずれかで、その間はほとんどなく、Google ReCaptcha v3がほとんど不確実性なくトラフィックを識別できることを示唆しています:

Google ReCaptcha v3には管理ダッシュボードがあり、トラフィックの分布とそのスコアを確認できます。0.5より大きい数値は人間である可能性が高いことを示し、0に近い数値はботまたはその他の不正なトラフィックである可能性が高いことを示します。

Google ReCaptcha v3はオンラインクリック詐欺保護のゴールドスタンダードです。

Google Recaptcha v3はLinklyと統合されており、Linklyのクリック詐欺保護の中核を形成しています。

注目すべき言及 — Cloudflareによるクリック詐欺の防止

世界最大のDNSおよびCDNプロバイダーであるCloudflareには、ボット検出のためのエンタープライズ製品があります:

ユーザーのブラウザで実行されるGoogleのReCaptchaとは異なり、これはウェブサイトとユーザーの間のプロキシとしてCloudflareを挿入することで機能します。

Cloudflareは、インターネット最大のエッジプロバイダーの1つであることにより、どのユーザーがボットのような行動を示すかを確認し、それに応じてフラグを立てることができます。

ReCaptchaと同様に、Cloudflareのボット保護はスコアを提供し、これはサイトからのページリクエストと共に提供されます。

しかし、ReCaptchaとは異なり、Cloudflareのボット保護と軽減サービスは現在エンタープライズ専用製品です。

クリック詐欺とGoogle広告

クリック詐欺はGoogle広告で発生します。

逸話的には、Googleから購入されたトラフィックの**最大20%**が詐欺的であると言う人もいます。

予算を無駄にしようとする競合他社や、Adsense収益を水増しするためにサイト上の広告をクリックするパブリッシャーである可能性があります。

これは非常に頻繁に発生するため、Google広告からのクリック詐欺を特に軽減しようとすることを中心とした業界全体が設立されました。

Clixtell、ClickCease、ClickGuardian(おそらく20社以上の中で)などの企業は、Googleからのクリック詐欺にフラグを立てようとすることのみを目的として存在しています。

Googleは、無効なクリックと見なすものを正確に定義しており、返金をリクエストするための完全なプロセスがあります。後者の場合、クリック詐欺の明確な証拠を提供する必要があります。

これらのサービスを使用する際の問題は、クリック詐欺を検出するための過度に単純化された方法に依存していることです。

一般的に言えば、LinklyのReCaptcha V3クリック詐欺保護を使用することはここで効果的なソリューションであり、無料プランがあるという追加の利点があります。

クリック詐欺保護と軽減についての最終結論

あらゆる形態のクリック詐欺やオンラインでのその他の不正行為をすべて捕捉することは非常に困難です。

詐欺師と広告ネットワークには金銭的インセンティブがあり、広告主が費用を負担することになります。

CloudflareやReCaptcha、またはLinkly独自のReCaptcha統合などのツールを使用することで、クリック詐欺全体を減らすのに役立ちます。

毎月500クリックを無料で追跡できます。